-

23.02.2022, 23:27 #1Projektleitung

- Registriert seit

- 15.11.2011

- Beiträge

- 9.088

- Blog Entries

- 5

Thanked 9.674 Times in 3.478 Posts

Der vorherige Beitrag zeigte eine aktuelle Übersicht, welche Möglichkeiten es zur Installation von Windows es auf dem Raspberry Pi gibt. Im zweiten Teil widmen wir uns der Praxis: Die Anleitung zeigt euch, wie man Windows 10 oder wahlweise auch den jüngsten Nachfolger Windows 11 auf einem Raspberry Pi installieren kann. Hier geht es zur Textversion, in der sich auch alle Links befinden.

-

24.02.2022, 14:31 #2Brücke zwischen U-Labs & YouTube

- Registriert seit

- 30.09.2021

- Beiträge

- 8.233

Thanked 139 Times in 135 Posts

moin moin. hast du mal versucht ob ein wlan stick dran läuft? wenn ja geht denn auch die hotspot funktion?

Kommentar von Peter.

-

24.02.2022, 14:45 #3Projektleitung

- Registriert seit

- 15.11.2011

- Beiträge

- 9.088

- Blog Entries

- 5

Thanked 9.674 Times in 3.478 Posts

Hi,

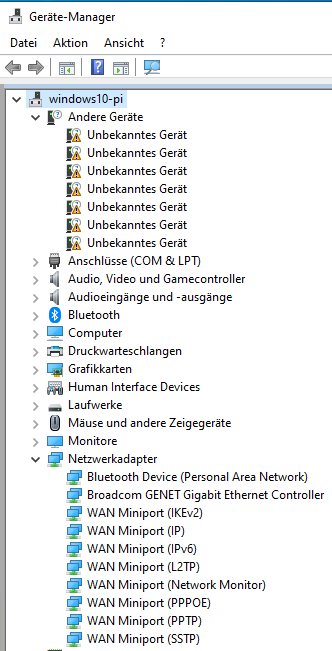

ich habe es mit zwei WLAN USB-Sticks getestet. Der eine wird mangels Treiber als "Unbekanntes Gerät" erkannt:

Nicht über die Länge wundern. Der Rest stammt von den anderen Komponenten des Raspberry Pi, die Windows nicht unterstützt wie etwa das eingebaute WLAN-Modul. Wird der WLAN USB-Stick entfernt, wird die Liste entsprechend um ein unbekanntes Gerät kleiner. Beim zweiten Stick friert Windows ein, wenn dieser im laufenden Betrieb angeschlossen wird. Startet man den Pi mit angeschlossenem Stick, fährt Windows überhaupt nicht hoch.

Beide Sticks habe ich entsprechend mit Windows 10 und 11 getestet, unter keinem der beiden Betriebssysteme war auch nur einer der WLAN USB-Sticks zum laufen zu bringen. Das liegt an der bereits im ersten Teil angesprochenen Treiber-Problematik: Windows besitzt keine Standard-Treiber für ARM und die Hersteller entwickeln wiederum nur für Windows x86 oder Linux.

-

03.03.2022, 20:29 #4Brücke zwischen U-Labs & YouTube

- Registriert seit

- 30.09.2021

- Beiträge

- 8.233

Thanked 139 Times in 135 Posts

Nach dem Download hat der mir keine 6 GB Datei rausgesucht.

Kommentar von Red_M.

-

03.03.2022, 20:29 #5Projektleitung

- Registriert seit

- 15.11.2011

- Beiträge

- 9.088

- Blog Entries

- 5

Thanked 9.674 Times in 3.478 Posts

Sondern?

-

03.03.2022, 20:29 #6Brücke zwischen U-Labs & YouTube

- Registriert seit

- 30.09.2021

- Beiträge

- 8.233

Thanked 139 Times in 135 Posts

Ich hab Glück, bei mir geht das ganze noch schneller. Als bei deinem PC.

Kommentar von Red_M.

-

03.03.2022, 20:30 #7Brücke zwischen U-Labs & YouTube

- Registriert seit

- 30.09.2021

- Beiträge

- 8.233

Thanked 139 Times in 135 Posts

Kaspersky löscht schließt wor.exe während die SSD beschrieben wird und löscht Dateien auf der SSD und sagt es wäre ein Trojaner

Kommentar von Carsten Kleine.

-

03.03.2022, 20:37 #8Projektleitung

- Registriert seit

- 15.11.2011

- Beiträge

- 9.088

- Blog Entries

- 5

Thanked 9.674 Times in 3.478 Posts

Virenscanner sind ein Thema für sich. Ich bin mittlerweile der Meinung, dass das Konzept dahinter zunehmend kaputt ist und daher mehr Probleme als Nutzen bereitet. Am besten versuchst du daher dein Glück beim Hersteller-Support, vielleicht haben die eine Erklärung dafür, was sie konkret erkannt zu haben meinen. Das Tool ist nicht quelloffen, meiner Einschätzung nach war es zum Testzeitpunkt sauber und ich sehe nicht, dass sich das geändert hat. Wenn du dem AV mehr vertraust, solltest du WOR im Zweifel nicht benutzen.

-

03.03.2022, 20:50 #9Brücke zwischen U-Labs & YouTube

- Registriert seit

- 30.09.2021

- Beiträge

- 8.233

Thanked 139 Times in 135 Posts

Ich habe Kaspersky während der Installation ausgeschaltet und den PC danach Mal komplett dursuchen lassen. Kaspersky hat nichts mehr gefunden. Keine Ahnung warum Kaspersky bei der Installation auf die SSD was gefunden hat. Im Moment geht alles. Ich habe nur gehofft, das du darüber was weißt. Ansonsten hat auf dem Raspberry Pi 4 alles gut geklappt.

Kommentar von Carsten Kleine.

-

03.03.2022, 21:11 #10Projektleitung

- Registriert seit

- 15.11.2011

- Beiträge

- 9.088

- Blog Entries

- 5

Thanked 9.674 Times in 3.478 Posts

Das Grundproblem ist: Klassische Signaturen sind viel zu langsam. Also versuchen die AVs, Binärdateien in Echtzeit zu Analysieren. Entweder lokal oder neuerdings mit Cloud, wo dann zumindest ein Fingerabdruck (wenn nicht sogar der Inhalt selbst) der Datei das System unkontrolliert verlässt. Wer*schon mal probiert hat per Reverse Engineering Software zu analysieren wird schnell feststellen, dass das nicht derart schnell funktioniert. So was ist richtig Arbeit. Vor allem dann, wenn das Programm mit Obfuscating und anderen Verschleierungsmethoden einem dabei aktiv Steine in den Weg legt. Also schaut das AV nur nach Indizien. Nach dem Motto: Wer seinen Kaputzenpuli*über dem Kopf trägt und dazu eine Jeans, der KÖNNTE ein Krimineller sein, also sperren wir den mal präventiv ein. In den meisten Fällen trifft das nicht zu, daher hätte man massig Fehlalarme bei unschuldigen, wenn man so vorgehen würde.

Etwas ähnliches wird auch bei deinem Kaspersky passiert sein: Der Virenscanner hat irgend ein Verhalten oder einen Bestandteil an WOR erkannt, was theoretisch unter Umständen gefährlich sein könnte und orakelt sich etwas zusammen. Was genau, weiß nur der Hersteller, da die das in der Regel ja auch nicht offen legen. Nachdem WOR nicht mehr lief, war der Trigger dafür offensichtlich weg.

Diese Seite nutzt Cookies, um das Nutzererlebnis zu verbessern. Klicken Sie hier, um das Cookie-Tracking zu deaktivieren.

Zitieren

Zitieren