Eine der heutzutage größten Bedrohungen in der IT-Sicherheit hat ein psychisch kranker Biologe im Kampf gegen Aids vor Jahrzehnten quasi nebenbei erfunden – das klingt verrückt? Ist es auch, aber so könnte man die Ursprünge der heutigen Ransomware in einem Satz zusammenfassen. In diesem Beitrag erfährst du daher die absurde Geschichte hinter der Entstehung von Ransomware und warum Begriffe wie „Verschlüsselungstrojaner“ oder „Erpressertrojaner“ oft falsch sind.

Ransomware überall: Das aktuell größte Sicherheitsproblem?

Im Oktober 2021 schauten MediaMarkt-Kunden in die Röhre: Mitarbeiter sollten die Stecker von Kassen und Computern ziehen, nachdem die 3.100 Windows-Server der Elektronik-Kette mit einer Ransomware infiziert und unbrauchbar gemacht wurden. Die Täter forderten 50 Millionen US-Dollar.

Gegen Ende August 2022 erklärte der Autozulieferer Continental, es habe einen „Cyber-Angriff“ gegeben. Doch man habe ihn erfolgreich abgewehrt, alles wäre unter Kontrolle. Wenig später wurde jedoch bekannt: Der Angriff verlief offenbar erfolgreich, sodass die Täter 40 Terrabyte interner Daten stehlen konnten. Continental wird mit einer Forderung von 50 Millionen US-Dollar erpresst.

Die Metro-AG ist ein Großmarkt mit rund 95.000 Mitarbeitern. Sie wurde im Oktober 2022 erfolgreich angegriffen, wodurch ein Teil der IT-Systeme ausfiel. Zwar kam es dadurch nicht zu leeren Regalen, doch der Betrieb wurde über Wochen hinweg gestört.

Was ist Ransomware?

Ransom ist der englische Begriff für Lösegeld, bzw. bezeichnet das „Loskaufen“ von gefangenen, während ware als Suffix für verschiedene Arten von Software genutzt wird – etwa Freeware für kostenfreie Programme. Bei Ransomware geht es also um Erpressung, teils auch um Diebstahl.

Heutzutage brechen die Täter in fremde Systeme ein und verschlüsseln möglichst viele wichtige Daten mit einem nur ihnen bekannten Passwort. Für das Opfer sind seine Daten damit unbrauchbar. Unternehmen sind dadurch nicht selten teilweise oder sogar komplett lahm gelegt, wie das Beispiel Hipp im Oktober 2022 zeigte: Der Hersteller von Babynahrung war per Telefon und E-Mail nicht erreichbar. Die Produktion stand still, zahlreiche Mitarbeiter wurden nach Hause geschickt.

Wie ein Biologe die IT-Welt mit der ersten Ransomware überaschte

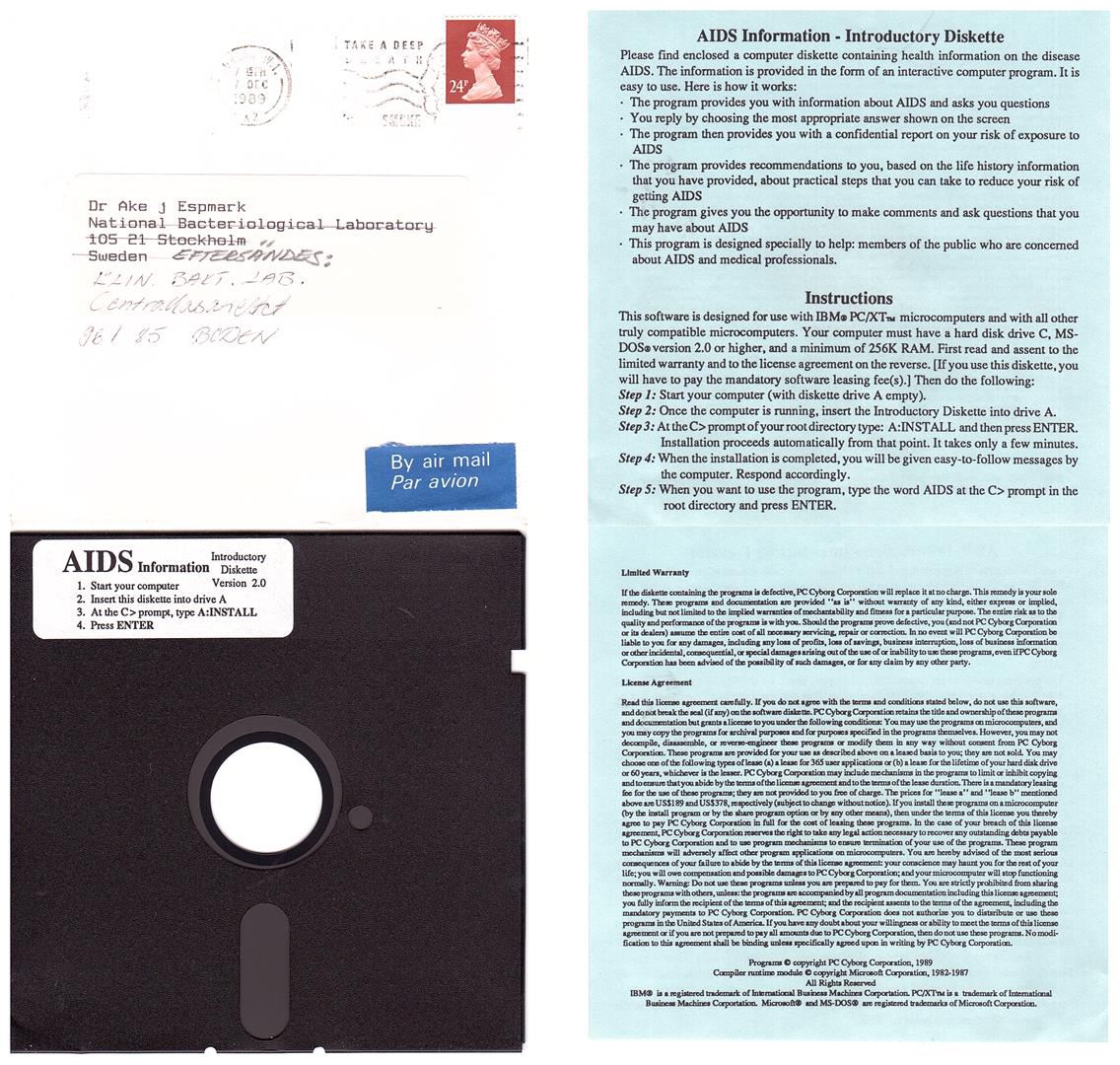

Der erste bekannte Angriff ist deutlich älter als der Autor dieses Beitrages: Eine 5,25 Zoll-Diskette mit dem Titel „AIDS Information“ wurde 1989 gezielt an ca. 20.000 Empfänger versendet. Darauf befand sich ein in BASIC geschriebenes Programm, welches eine interaktive Datenbank rund um die Infektionskrankheit bieten soll. Unter den Empfängern sind überwiegend Ärzte, forschende und teils auch Interessierte aus dem IT-Bereich – alle außerhalb der USA.

Der Diskette lag ein Informationsblatt bei, laut dem man die Software kaufen muss: Entweder 189 US-Dollar für eine Jahreslizenz, oder 378 $ für eine dauerhafte, an die Lebensdauer der Festplatte gekoppelte Lizenz. Jeweils zahlbar per Scheck nach Panama. Auf dem Zettel wurde man sogar davor gewarnt, dass u.a. der PC nicht mehr richtig funktioniert, wenn man nicht bezahlt.

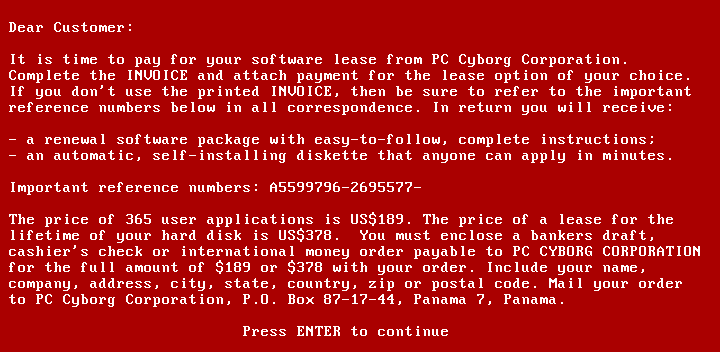

Auf ungefähr 1.000 Computern in 90 Ländern wurde dies ignoriert, sie waren infiziert – das entspricht einer Quote von etwa 5 Prozent. Dies muss man aber auch im zeitlichen Kontext sehen: In den späten 1980er Jahren war Aids eine noch wenig erforschte Krankheit. Zudem gab es das Internet noch längst nicht in seiner heutigen Form. Das Perfide an dieser Datenbank: Der Erpressungstrojaner wurde nicht sofort aktiv. Erst 90 Bootvorgänge nach der Programminstallation verschlüsselte er alle Daten auf der Systempartition C: und zeigte beim Computerstart eine rote Warnmeldung, die zur Zahlung aufforderte – danach sollte man eine zweite Diskette bekommen, um den Computer wieder nutzbar zu machen.

Sowohl Computer als auch die auf C: liegenden Daten wurden unbrauchbar – zumindest auf den ersten Blick. Denn das Schadprogramm war recht simpel aufgebaut: Es „verschlüsselte“ beispielsweise gar nicht die Inhalte der Dateien selbst, sondern nur deren Name. Wobei „verschlüsseln“ fast schon übertrieben ist: Die Zeichen wurden mit einer einfachen Tabelle gegen andere ersetzt. Anfang 1990 veröffentlichten Sicherheitsforscher wie Jim Bates daher Programme, welche alle Änderungen der „AIDS“ Ransomware komplett rückgängig machen konnten.

Dennoch kam es zu einer Reihe an Schäden, weil falsch oder panisch reagiert wurde: Eine Aids-Forschungseinrichtung aus Italien beklagt, dass 10 Jahre an Forschungsarbeit zerstört wurden. Auch Entlassungen der IT-Administratoren waren zu verzeichnen. Schadsoftware war zu dieser Zeit noch sehr selten, dementsprechend gab es kaum Erfahrungen.

Wer steckt hinter der Angriffswelle?

Der Fall stieß auf großes Medieninteresse und löste die bis dahin größten Ermittlungen im Bereich der Computerkriminalität aus, an denen etwa 20 Länder beteiligt waren. Doch er wurde bis heute nicht vollständig aufgeklärt: Der amerikanische, in Harvard ausgebildete Evolutionsbiologen Dr. Joseph Lewis Popp gilt als Verantwortlicher, nachdem bei ihm der komplette Quellcode gefunden wurde. Er gab die Verbreitung zu, soll jedoch kein Geld damit verdient haben – sondern wollte laut eigener Aussage lediglich über Aids aufklären. Wie die Lizenzforderung und Ransomware in sein Programm gekommen ist, könne er sich nicht erklären. Der Mann hatte psychische Probleme und galt als selbstmordgefährdet.

Popp wurde nach Großbritannien ausgeliefert. Während der Verhandlungen äußerte er wirre Dinge: Die Direktoren der PC Cyborg Corporation sollen beispielsweise alle für die Weltgesundheitsorganisation (WHO) arbeiten. Im Name der PC Cyborg Corporation wurden seine Disketten angeboten. Die WHO wies diese Behauptungen jedoch als Falsch zurück. im Gefängnis verschlechterte sich sein bereits zuvor instabiler Zustand zunehmend, er litt unter Wahnvorstellungen und seine psychischen Probleme kamen zum Vorschein. Das Verfahren wurde daher wegen Verhandlungsunfähigkeit eingestellt.

Ob es Komplizen gab, ist unbekannt – allerdings durchaus wahrscheinlich: Popp wurde 1990 verhaftet, weil er sich am Flughafen bei der Rückreise in die USA von einem WHO-Vortrag äußerst verdächtig verhielt: Er soll „DR. POPP HAS BEEN POISONED“ (Dr. Popp ist vergiftet worden) auf die Tasche eines Mitreisenden geschrieben haben. Laut Aussage eines FBI-Sprechers hatte er geplant, zwei Millionen weitere Disketten zu verschicken.

Sowohl der personelle als auch finanzielle Aufwand mussten bereits für die 20.000 Exemplare erheblich gewesen sein: Schätzungen belaufen sich auf über 20.000 Pfund Kosten. Wenn nur ein Prozent der Empfänger (200 Personen) die Mindestsumme von 189 US-Dollar bezahlt haben, führte dies zu knapp 38.000 US-Dollar an Einnahmen. Zumindest theoretisch war Ransomware also bereits damals ein Geschäft.

Warum schuf Dr. Popp die erste Ransomware?

Die heutigen Motive für Ransomware und andere Schadsoftware sind simpel: Fast immer geht es entweder um Geld, oder politischen Einfluss. Wesentlich wirrer ist dagegen die Geschichte von Dr. Popp.

Während Dr. Popp selbst behauptete, nichts mit den schädlichen Teilen seiner Aids-Datenbank zu tun zu haben, zeigen von der Polizei sichergestellte Beweise ein anderes Bild: Laut eines digitalen Tagebuches hatte er seine Tat über mehr als 1,5 Jahre geplant. Vor Gericht verkündeten seine Anwälte später, es sei geplant gewesen, alle Einnahmen für Aids-Aufklärungsprogramme zu spenden. Es gibt zahlreiche Verschwörungstheorien und Mythen, ob er psychisch Krank war und tatsächlich alleine handelte. Oder aber ob es Mittäter gab, die ihn mit seiner psychischen Verfassung als Strohmann ausnutzten. Faktisch ist nicht bekannt, ob Popp die Schadsoftware selbst geschrieben hat, da er dazu keine Angaben gemacht hat.

Der „AIDS-Trojaner“ verschwand ähnlich überraschend wieder, wie er gekommen war: Nach seiner Freilassung gibt es keine bekannten Verbindungen mit Dr. Popp zu Schadsoftware. Er forschte weiter in seinem Gebiet der Evolutionsbiologie, schrieb ein Buch und gründete zusammen mit seiner Tochter das The Joseph L. Popp, Jr. Butterfly Conservatory Schmetterlingshaus in New York. Im Jahr 2006 kam der Biologe bei einem Autounfall im Alter von 55 Jahren ums Leben. Was ihn zu seiner Tat trieb und wer möglicherweise involviert war, hat er also mit ins Grab genommen.

So fortschrittlich war der „AIDS-Trojaner“ bereits in den späten 80ern

Obwohl der „AIDS-Trojaner“ 2022 bereits stolze 33 Jahre alt ist, weist er viele Merkmale auf, die seit Jahren zahlreichen Unternehmen zum Verhängnis wurden und weiterhin werden:

- Jedes Opfer erhält eine eindeutige Referenznummer, damit der Entwickler nachvollziehen kann, wer bezahlt hat

- Ist ein Drucker verbunden, wurde automatisch ein Bestellformular mit der eindeutigen Nummer ausgedruckt

- Sowohl die Daten als auch der Computer werden unbrauchbar gemacht, um den Druck zu erhöhen

- Die Opfer wurden nicht zufällig ausgewählt, sondern recht gezielt – unter anderem anhand von Teilnehmerlisten einer Aids-Konferenz. Ähnlich gehen Angreifer heute beim Spear-Phishing vor.

- Der Einsatz von Zahlungsmitteln, die schwer nachvollziehbar sind

Im Gegensatz zu vieler neuerer Ransomware handelte es sich hier tatsächlich um einen Tojaner: Dieser zeichnet sich durch einen nützlichen, erwünschten Teil aus, der mit Schadsoftware verseucht wird. In diesem Falle war es die Aids-Datenbank des Biologe. Heute übliche Ransomware besteht oft nur aus dem Schadprogramm, weshalb die Bezeichnung als Trojaner dafür technisch falsch ist.

Ransomware heute und in der Zukunft

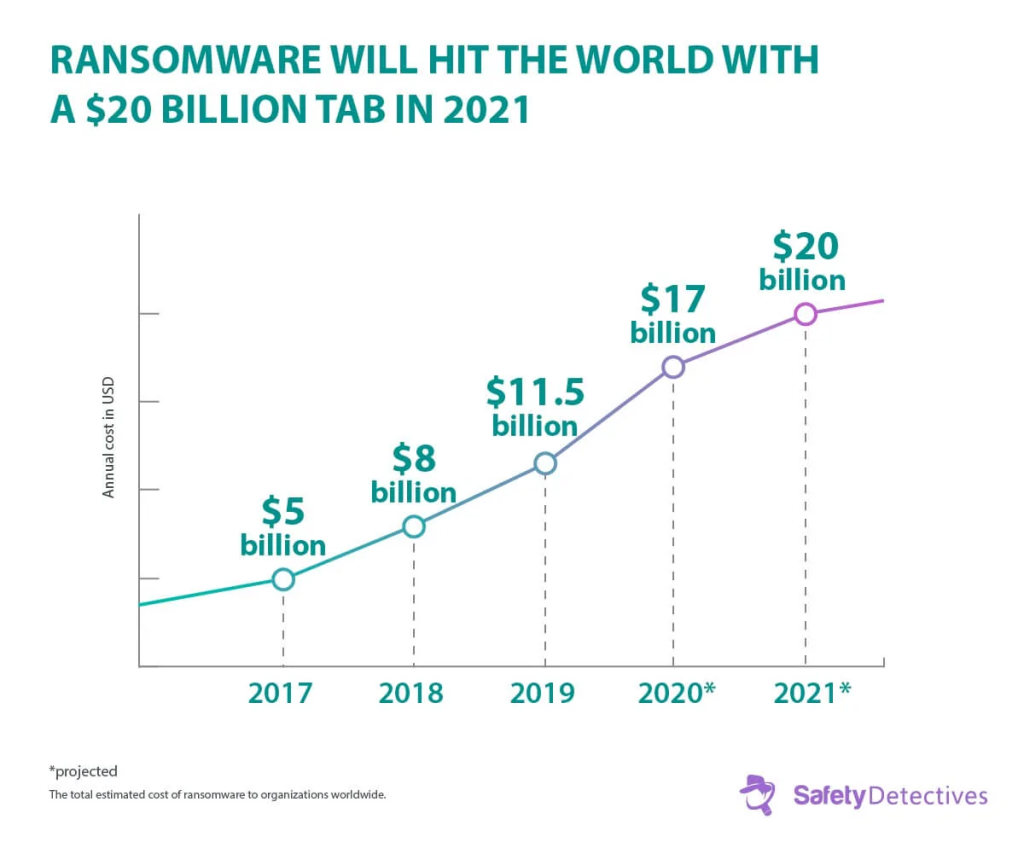

Die Branche wächst seit Jahren: Alleine im Zeitraum von 2017 bis 2021 stieg der verursachte Schaden von 5 Milliarden US-Dollar auf 20 Milliarden, also um Faktor 4 in wenigen Jahren. Ein Ende ist nicht in Sicht. Wahrscheinlich werden wir also auch 2022 einige erfolgreiche Angriffe erleben, mit den daraus resultierenden Folgen.

Zusätzliche weiterführende Informationen

- https://www.virusbulletin.com/uploads/pdf/magazine/1990/199001.pdf

- https://features.propublica.org/ransomware/ransomware-attack-data-recovery-firms-paying-hackers/

- https://www.golem.de/news/die-erste-ransomware-der-virus-des-wunderlichen-dr-popp-1607-121809-4.html

- https://medium.com/@alinasimone/the-bizarre-pre-internet-history-of-ransomware-bb480a652b4b

- https://blog.to.com/history-of-hacks-dr-popp/

- https://www.heise.de/hintergrund/Geschichte-der-Ransomware-Teil-1-AIDS-Trojaner-Schadcode-per-Diskette-7366122.html

- https://www.heise.de/hintergrund/Geschichte-der-Ransomware-Teil-2-GPCodes-Verschluesselungs-Wettlauf-7377084.html

- https://de.safetydetectives.com/blog/ransomware-fakten-trends-statistiken/

- https://www.cloudwards.net/ransomware-statistics/

- https://www.spiegel.de/netzwelt/netzpolitik/ransomware-die-naechste-pandemie-wird-digital-kolumne-a-8d3aea8c-726f-4585-9c82-e6363dc91177

- https://www.br.de/nachrichten/bayern/hackerangriff-bei-babynahrungshersteller-hipp,TJNwHvL

- https://www.security-insider.de/die-ransomware-bedrohung-nimmt-immer-mehr-zu-a-71b9615dea2d09eb022e2af389c97678/

- https://www.biologyoftechnology.com/2021/08/the-rise-of-ransomware-how-to-avoid-it/

- https://de.wikipedia.org/wiki/Heimcomputer#/media/Datei:Amiga500_system.jpg

- https://www.virusbulletin.com/uploads/pdf/magazine/1992/199201.pdf

- https://www.eset.com/de/blog/blog/ransomware-das-grosse-geld-mit-der-erpressung/

- https://www.theatlantic.com/technology/archive/2016/05/the-computer-virus-that-haunted-early-aids-researchers/481965/

- https://www.pressetext.com/news/android-ransomware-eset-analyse-zeigt-zunahme-um-mehr-als-50-prozent.html

- https://www.bundespolizei-virus.de

- https://www.iloveny.com/listing/joseph-l-popp-jr-butterfly-conservatory/10152/

- https://de.findagrave.com/memorial/78146552/joseph-l-popp

- https://www.knowbe4.com/aids-trojan (Artikel bezieht sich auf den „Aids-Trojaner“, der Screenshot ist allerdings von einer anderen Schadsoftware)

- https://edition.cnn.com/2021/05/16/tech/ransomware-joseph-popp/index.html

- https://www.sdxcentral.com/security/definitions/what-is-ransomware/case-study-aids-trojan-ransomware/

- https://www.heise.de/hintergrund/Cyber-Angriffe-auf-deutsche-Unternehmen-Die-Statistik-der-Woche-7161998.html

- https://www.polizei-beratung.de/themen-und-tipps/gefahren-im-internet/ransomware/