Clouddienste sind seit längerem im Trend, da sie vor allem das Speichern von Daten sowie den Abgleich mit mehreren Geräten vereinfachen können. Doch sie bergen auch einige Gefahren: Die Dateien werden bei den meisten Anbietern nicht wirksam geschützt – der Anbieter und Dritte Parteien wie beispielsweise Regierungsbehörden oder Angreifer können darauf Zugreifen. Vor allem bei Diensten in unsicheren Drittstaaten ist dies besonders bedenklich, da diese meist ein weitaus schlechteres Sicherheits- und Datenschutzniveau bieten, als es in der EU üblich ist.

Zusammengefasst bestehen die größten Gefahren in automatischen Scans mit künstlicher Intelligenz, die sehr oft (hierzulande ca 80-90%) Fehlalarme auslösen. Dies führt zu Ermittlungen gegen Unschuldige und Weitergabe von persönlichen Daten. Immer öfter sperren Clouddienste eure Konten, womit möglicherweise zahlreiche weitere Dienste nicht mehr nutzbar sind. Auch Regierungsorganisationen sind an den Daten interessiert. So sammeln Beispielsweise NSA-Mitarbeiter Nacktbilder, die sie durch Überwachung von ihren Opfern erhalten und tauschen diese wie Sammelkarten im Büro. Ein neues, aber zunehmendes Risiko sind Angriffe gegen Cloudanbieter, wodurch die Angreifer Zugriff auf eure Daten erhalten können, wenn ihr sie nicht vorher verschlüsselt. Ausführlicher habe ich die drei Probleme bereits in diesem Beitrag gezeigt.

Boxcryptor versprach Privatsphäre trotz Cloud, wurde nun verkauft

Unternehmen wie Boxcryptor bieten Tresore, die jede Datei einzeln verschlüsseln. Die Verschlüsselung findet auf dem Gerät des Nutzers statt, bevor sie in den Cloudspeicher gelanden werden und nur er kennt den Schlüssel. Zum Vergleich: Clouddienste verschlüsseln meist entweder gar nicht, oder speichern den Schlüssel ebenfalls in der Cloud. Letzteres ist Vergleichbar mit einem Schloss, in dem der Schlüssel steckt – bringt wenig. Vom Konzept her ist das eine sichere Ende-zu-Ende-Verschlüsselung, doch Boxcryptor ist proprietär – der Nutzer kann die Sicherheit nicht überprüfen oder prüfen lassen, sondern lediglich auf den Anbieter vertrauen.

Dass dies bei sicherheitsrelevanten Fragen keine so gute Idee ist, zeigt aktuell das Beispiel Threema: Der proprietäre Messengerdienst enthielt Jahrelang veraltete Kryptografie und andere Probleme, welche die Sicherheit schwächen. Und das, obwohl es laut Threema zahlreiche unabhängige Audits gab. Diese waren offenbar mindestens qualitativ schlecht. Da bei proprietärer Software außer Threema niemand den Quellcode kannte, konnte dies nicht unabhängig überprüft werden. Und davon ist nicht nur „unwichtige“ Kommunikation betroffen, falls man daran glauben mag. Ende 2022 wurde bekannt, dass selbst Bundeskanzler Olaf Scholz offensichtlich an Threemas hohe Versprechen glaubte.

Ein weiteres Problem von proprietären und vor allem kommerziellen Diensten ist das Aufkaufen. Und genau das ist jüngst bei Boxcryptor geschehen: Ausgerechnet Dropbox hat Ende 2022 das Unternehmen hinter Boxcryptor gekauft. Als Clouddienst hat Dropbox natürlich wirtschaftlich keinerlei Interesse, eine Verschlüsselung für andere Anbieter bereitzustellen, wie es Boxcryptor tat. Daher wird der Dienst Ende Januar 2023 eingestellt – Dropbox nutzt lediglich die Technologie, um sie den eigenen Geschäftskunden lukrativ zu verkaufen. Den ersten ehemaligen Boxcryptor-Kunden wurde noch im Dezember 2022 mit einer Frist von von vier Wochen gekündigt. Vor allem die kostenfreien Nutzer erhalten nur vergleichsweise wenig Zeit, um ihre Daten zu sichern – bei den zahlenden Kunden sind es einige Wochen mehr.

Was Cryptomator besser macht

Hauptsächlich wegen der Transparenz habe ich mich schon vor Jahren gegen Boxcryptor entschieden und nutze stattdessen Cryptomator: Die freie Software kann kostenfrei uneingeschränkt genutzt werden. Außerdem ist sie Quelloffen, womit eine unabhängige Prüfung zur Entdeckung von Fehlern oder gar Hintertüren erst möglich wird. Ein Kontozwang existiert ebenfalls nicht, sodass Unabhängigkeit von der für die Entwicklung verantwortliche Skymatic GmbH besteht. Cryptomator ist als Java-Anwendung für alle gängigen Desktop- und Mobilen Betriebssysteme verfügbar. Man kann beispielsweise unter Linux eine Datei ablegen, sie später mit Windows verändern und Unterwegs auf dem Android/iOS-Mobilgerät betrachten.

Worin ist der Unterschied zu VeraCrypt und ähnlicher Software?

VeraCrypt verschlüsselt eine komplette Festplatte. Falls das nicht gewünscht ist, wird ein Volume angelegt: Dies ist eine verschlüsselte Datei, die alle im Tresor gespeicherten Dateien enthält. Sie belegt immer die festgelegte Größe (z.B. 20 GB), auch wenn die Dateien darin deutlich kleiner (z.B. nur 1 GB) sind. Das erhöht die Sicherheit zusätzlich etwas, da man von außen keine Rückschlüsse auf einzelne Dateien führen kann, etwa durch die Größe.

Bei Clouddiensten hat dies jedoch einen großen Nachteil: Selbst wenn nur eine Textdatei mit wenigen Bytes verändert wird, muss die gesamte Tresordatei von in diesem Beispiel 20 GB Größe neu hochgeladen werden. Auch für das Öffnen einer einzelnen Datei ist zuvor das Herunterladen des gesamten Tresors notwendig. Das dauert länger und ist teils auch unhandlich, etwa wenn auf Mobilgeräten nur begrenzter Platz zur Verfügung steht.

Boxcryptor und Cryptomator arbeiten dagegen auf Dateiebene: Wird beispielsweise ein 5 MB großes Bild im Tresor gespeichert, verschlüsselt die Software nur diese einzelne Datei und lädt sie hoch. Im Clouddienst befindet sich dann eine 5 MB große verschlüsselte Datei. Beim Abruf genügt es daher, wenn nur diese Datei heruntergeladen und entschlüsselt wird. Das macht die beiden Dienste deutlich Alltagstauglicher sowie vor allem für Privatanwender zu einem angemessenen Kompromiss aus Sicherheit und Komfort.

So richtest du deinen ersten Tresor mit Cryptomator ein

Zunächst wird die Software für die jeweilige Plattform heruntergeladen und installiert. Unter GNU/Linux gibt es neben verschiedenen nativen Repository-Formaten auch AppImage sowie Flatpak. Windows und MacOS-Nutzer können eine ausführbare Datei herunterladen, die Android- und iOS-Version findet sich in den kommerziellen AppStores der jeweiligen Plattformen. Wer diese nicht nutzen möchte, kann zumindest unter Android alternativ die APK-Datei herunterladen.

Wichtig zu verstehen ist, dass sich Cryptomator ausschließlich um das Ver- und Entschlüsseln kümmert – für die Synchronisation der verschlüsselten Dateien benötigt ihr zusätzliche Software. Wahlweise entweder die offiziellen, jedoch meist proprietären Anbieter der Clouddienste selbst. Oder freie Alternativen wie Cyberduck (Windows/Mac) bzw. Duck (Windows/Mac/Linux), Ersteres bietet zudem eine Integration von Cryptomator an.

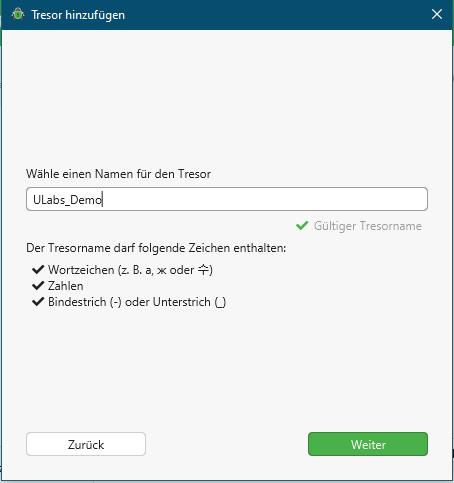

Im Folgenden Beispiel habe ich in der Windows 10 VM Microsofts proprietären OneDrive-Client aktiviert, der zuvor über O&O ShutUp 10 abgeschaltet war. Zunächst muss ein Tresor erstellt werden, in dem man links unten auf Tresor hinzufügen klickt. Anhand des Names lässt er sich abgrenzen, falls man mehrere nutzen möchte. Dies macht beispielsweise Sinn, wenn ihr viele oder große Dateien habt.

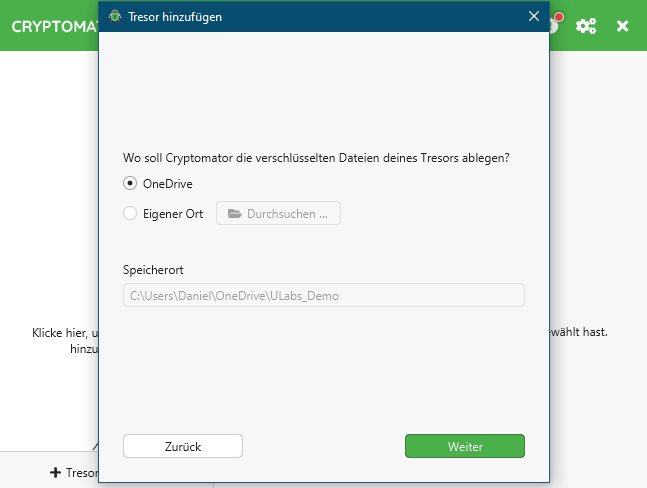

Cryptomator erkennt den zuvor aktivierten Clouddienst und bietet ihn zur Auswahl an – der Tresor wird dann automatisch als Unterordner mit dem gewählten Name im Wurzelverzeichnis angelegt. Alternativ kann man mit der Option Eigener Ort jeden beliebigen Ordnerpfad auswählen – beispielsweise die Synchronisationsordner nicht erkannte Cloudspeicher, aber auch Netzlaufwerke, externe Festplatten usw.

Im nächsten Schritt legt ihr das Master-Passwort fest: Damit ver- und entschlüsselt Cryptomator die enthaltenen Dateien. Zur Demonstration verwende ich hier ein kürzeres, ihr solltet für produktive Daten natürlich ein möglichst langes, komplexes und schwer zu erratendes wählen, welches ihr zudem am besten im Passwortsafe ablegt.

Aber Vorsicht: Der Passwortsafe darf in diesem Falle nicht im Cryptomator-Tresor liegen! Ansonsten sperrt ihr euch selbst aus. Bedenkt auch, dass bei sicherer Ende-zu-Ende-Verschlüsselung kein zurücksetzen des Passwortes möglich ist, wie man es von vielen Onlinekonten her kennt. Einzige Sicherungsmöglichkeit ist der Wiederherstellungsschlüssel. Du kannst ihn unten anlegen lassen, er sollte für den Notfall an einem sicheren Ort (z.B. in einem Safe) aufbewahrt werden.

Der nächste Dialog zeigt dir in diesem Falle den generierten Wiederherstellungsschlüssel, der einem längeren Text entspricht. Nachdem du ihn gesichert hast, kann die Erstellung mit Weiter gefolgt von Jetzt entsperren abgeschlossen werden.

Cryptomator-Tresor im Alltag nutzen

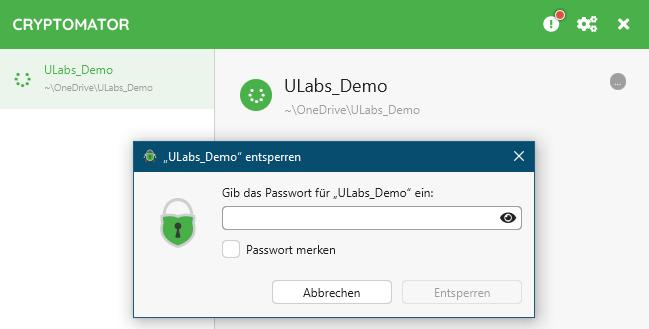

Um auf deinen Tresor zuzugreifen, startest du Cryptomator und siehst links alle deine Tresore. Per Klick auf den Tresor gefolgt von Entsperren musst du lediglich das Kennwort eingeben, um darauf zuzugreifen. Optional kann es mit dem Haken darunter gespeichert werden, womit es zukünftig nicht mehr abgefragt wird.

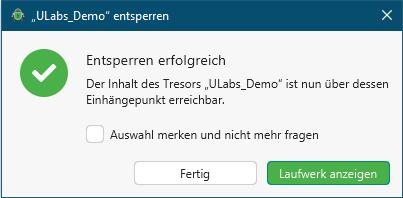

Nach dem Entsperren geht es mit einem Klick auf Laufwerk anzeigen direkt zu deinem Tresor. Mit der Zeit wird dieser Dialog nerven, sodass es Sinn machen kann, später den Haken Auswahl merken und nicht mehr fragen zu setzen.

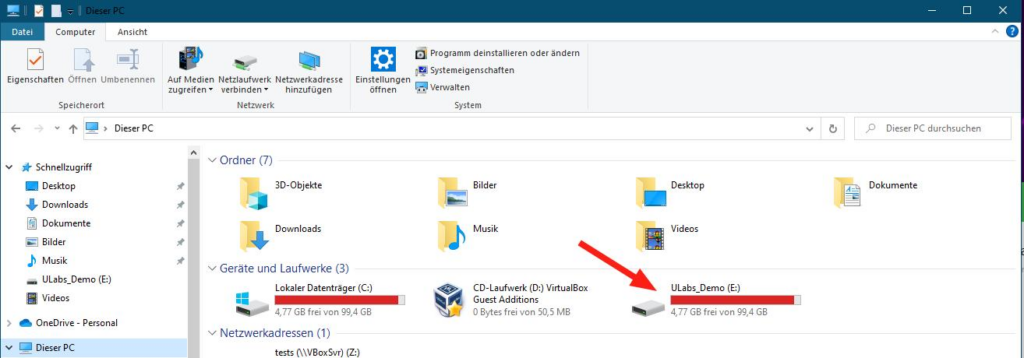

Der Tresor wird von Cryptomator als virtuelles Laufwerk eingehängt. Standardmäßig nutzt es dafür den nächsten freien Laufwerksbuchstabe, hier E. Man kann dies sowohl in Windows als auch jeglichen Programmen wie jede andere Partition auch nutzen – im Hintergrund ließt Cryptomator die Metadaten bei Bedarf aus und ver- bzw. entschlüsselt die Dateien automatisch, sodass sie nie im Klartext im Cloudspeicherdienst abgelegt werden.

Erweiterte Einstellungen für mehr Komfort

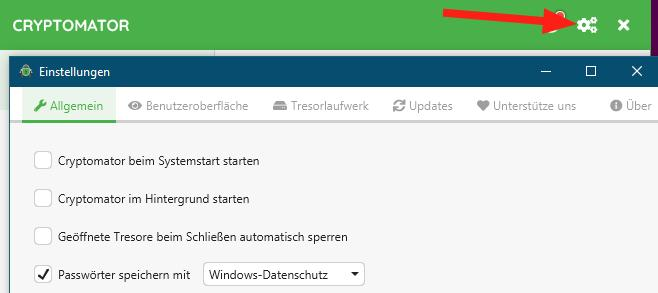

Über die drei Zahnräder im Hauptfenster oben rechts gelangt man zu den globalen Einstellungen. Dort lässt sich im Reiter Allgemein Cryptomator in den Autostart legen – Wahlweise auch im Hintergrund, sodass kein Hauptfenster erscheint. Dies kann man über den Tray rechts unten neben der Uhr über das Symbol bei Bedarf wieder öffnen.

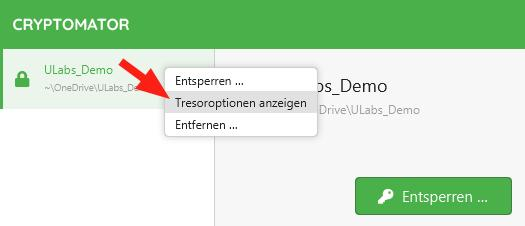

Die Einstellungen eines spezifischen Tresors findet man über einen Rechtsklick darauf. Sie sind allerdings nur sichtbar, während er gesperrt ist.

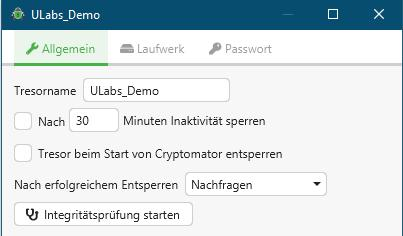

Hier lässt sich beispielsweise der Tresor beim Start von Cryptomator automatisch entsperren, dafür muss das Kennwort gespeichert werden. In Kombination mit der globalen Autostarteinstellung hat man auf Tresore, die man immer benötigt, automatisch nach dem Computerstart Zugriff – ohne sie zuvor händisch entsperren zu müssen.

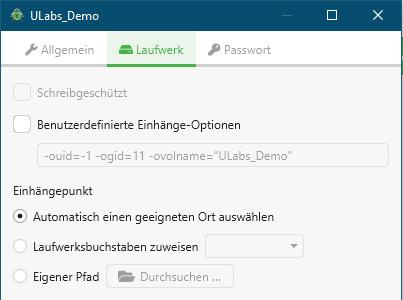

Im Reiter Laufwerk kann man den Einhängepfad anpassen. Standardmäßig sucht das Programm automatisch nach dem nächsten verfügbaren Buchstabe. Wer das nicht möchte, weil es z.B. mit anderen Wechseldatenträgern zu ständig neuen Laufwerksbuchstaben kommt, kann hier entweder einen bestimmten selbst und dauerhaft vergeben – oder alternativ einen Ordner im Dateisystem angeben. Ein eigener Pfad ist selten notwendig, dagegen kann ein fester Laufwerksbuchstabe durchaus nützlich sein.

Im letzten Reiter Passwort könnt ihr übrigens den Wiederherstellungsschlüssel anhand eures Passwortes nachträglich einsehen oder eben den Schlüssel zum Zurücksetzen eines verlorenen Kennwortes nutzen.

Fazit

Cryptomator nutzt sichere Ende-zu-Ende-Verschlüsselung, um eure persönlichen Daten noch auf dem Gerät zu verschlüsseln, bevor sie über das Internet zum Cloudanbieter geladen werden. Das schützt euch vor Missbrauch durch neugierige Cloudanbieter, Behörden, Hacker und Kontosperren durch angeblich verbotene Inhalte. Auf den Abgleich mit mehreren Geräten müsst ihr dabei nicht verzichten: Als plattformunabhängige Software kann auf allen gängigen Desktop- und mobilen Betriebssystemen mit dem Tresor gearbeitet werden.

Die ARM-Architektur wird jedoch noch nicht unterstützt, sodass ihr Cryptomator nicht auf einem Raspberry Pi verwenden könnt. Zumindest in der grafischen Edition, alternativ bleibt nur das Kommandozeilenwerkzeug Cryptomator CLI, welches auf GitHub heruntergeladen werden kann. oder die Nutzung von X86 (Mini-) PCs.