Werden die absurd hohen Systemanforderungen von Windows 11 gesenkt? Viele fordern das, insbesondere hinsichtlich des Windows 10 Endes. Lange Zeit ignorierte sie Microsoft komplett. Doch der Druck wurde über die Jahre stärker. Nun sieht sich eine Führungskraft des Konzerns genötigt, Stellung zu beziehen. Gefallen dürfte das den wenigsten. Er stellt klar, dass man die künstlichen Anforderungen auch weiterhin erzwingen will – im Namen der Sicherheit. Doch der Preis für diese vermeintliche Sicherheit ist hoch. Er führt in eine noch tiefere Abhängigkeit. Missbrauchspotenzial ist nicht nur offensichtlich, große Schäden sind bereits spürbar.

Die Ära des Windows der Gängelungen

Windows 10 markiert einen Wendepunkt in Richtung Datensammelwut und zunehmende Einschränkungen der Freiheit. Doch das sollte erst der Anfang sein. Mit Windows 11 werden die Gängelungen radikaler, als jemals zuvor in der Geschichte des proprietären Betriebssystems.

Die am häufigsten kritisierten:

- Nur noch bestimmte, von MS ausgewählte Prozessoren sind erlaubt

- Secure Boot & TPM 2.01 müssen vorhanden sowie aktiviert sein

- Zwang zum Microsoft Cloudkonto

Viele PCs können mindestens eine davon nicht erfüllen. Bereits dann verweigert Microsoft künstlich die Installation von Windows 11 – obwohl das Betriebssystem sich kaum vom Vorgänger unterscheidet und von der Leistung her oft problemlos laufen würde. Funktionierende Geräte auszutauschen schadet Kunden & unserer Umwelt. Dazu sehen viele Nutzer nicht ein, sich zum fragwürdigen bis gefährlichen Cloudkonto gängeln zu lassen. Durch Änderungen in offiziellen MS-Texten, die Windows 11 auf nicht unterstützter Hardware thematisieren, wurde auf ein Einlenken gehofft.2

Zwänge sind „nicht verhandelbar“

Bereits das lockern oder streichen einer Anforderung würde Millionen Computer vor dem künstlichen vorzeitigen Tod retten. Doch Microsoft teilt dem eine klare Absage. Insbesondere der Zwang zu TPM 2.0 sei „nicht verhandelbar“.3 Als offizieller Grund wird die Sicherheit genannt. TPM könne die Integrität sicherstellen & sensible Daten schützen. Es steht für Trusted Platform Module: Der Hardware-Chip soll grundlegende Sicherheitsfunktionen physisch bereitstellen. Konkret geht es primär um generieren & speichern kryptografischer Schlüssel, beispielsweise zur Festplattenverschlüsselung.

Es ist eng mit Secure Boot verwandt.4 Im TPM liegen Signaturen von wichtigen Komponenten, die zum Start benötigt werden: Bootloader, Betriebssystem, Treiber. Der sichere Start prüft, ob die vorliegende Software mit den gespeicherten Fingerabdrücken übereinstimmen. Wenn nein, wurde Manipulation erkannt und der Start verweigert. Äußere (i.d.R. durch physischen Zugriff) vorgenommene Änderungen an z.B. dem Bootloader oder Kernel sind anderweitig schwierig zu erkennen. So zumindest die Theorie. Darin gibt der Konzern vor, sich sehr um euch zu sorgen.

Das verschweigt euch Microsoft

Tatsächlich handelt es sich bei den meisten TPMs um proprietäre Chips. Gibt es Programmierfehler? Sind sie vertrauenswürdig? Oder wurden Hintertüren eingebaut? Für den Nutzer ist das völlig intransparent. Er soll Auftragsfertigern von Auftragsfertigern vertrauen, dass die schon alles richtig machen. Und keine bösen Absichten haben. Dies ist naiv, wie schwere Sicherheitsmängel bereits zeigten.

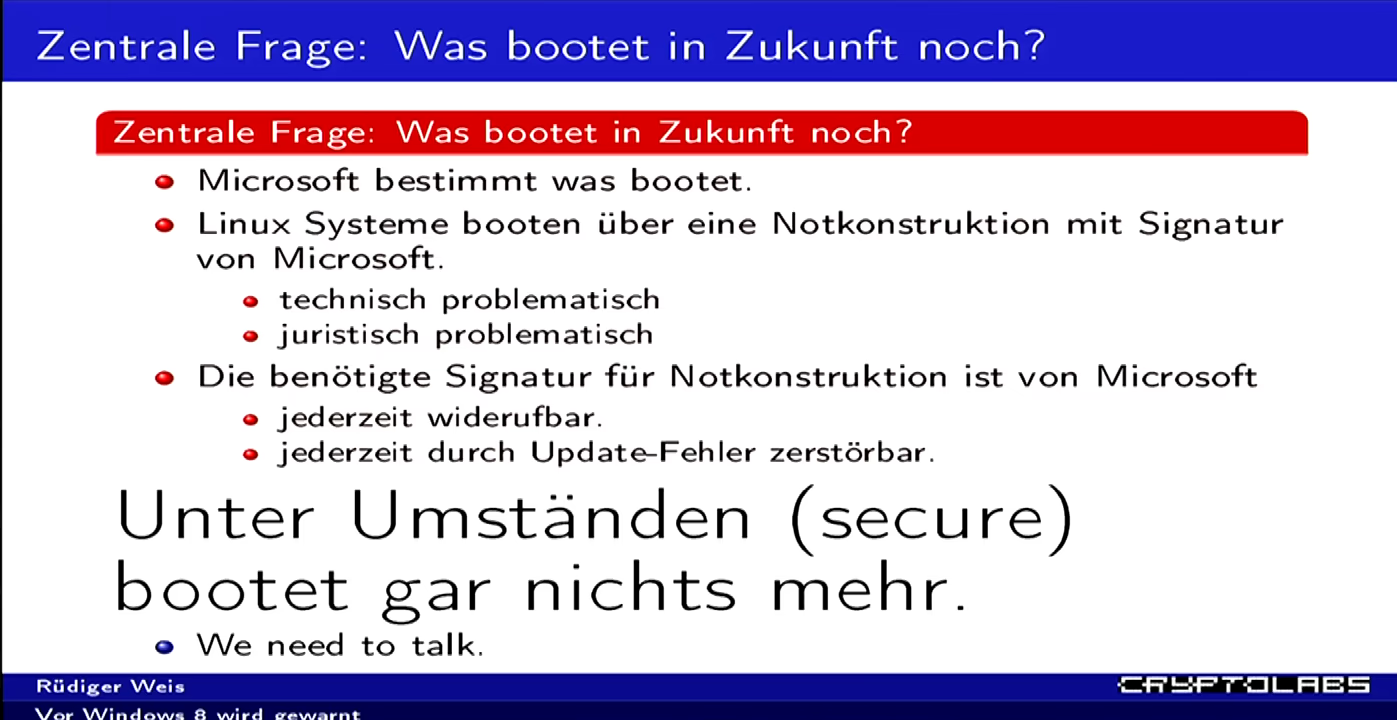

Doch es gibt noch eine größere Gefahr: Während Microsoft „Systemintegrität“ als Vorteil verkauft, verschweigen sie, was das bedeutet. Es geht keineswegs darum, dass euer selbst gewähltes Betriebssystem bzw. das Gesamtsystem vertrauenswürdig sein soll. Viel mehr wurden TPM & Secure Boot für die Dominanz von Microsoft entwickelt. Auf nahezu allen PCs & Notebooks entscheidet inzwischen Microsoft, welche Signaturen dort starten dürfen. Die hatten überhaupt kein Interesse daran, anderen Betriebssystemen den Start zu ermöglichen. Nur dem nachdrücklichen Einsatz eines Red Hat Entwicklers ist es zu verdanken, dass mit Shim überhaupt ein signierter Bootloader für GNU/Linux bereit steht.5

Von der Gefahr zur Realität

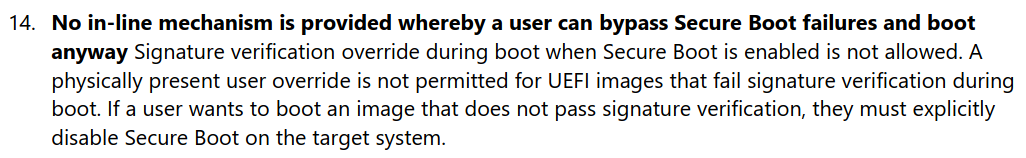

Das kam nicht überraschend, sondern folgt einem großen Plan. Bereits ab 2012 verpflichtete Microsoft die Hersteller, Windows 8 PCs mit Secure Boot auszustatten. Zeitgleich wurde ihnen verboten, einen Mechanismus zur Umgehung einzubauen. Unbekannte oder zurückgezogene Bootloader muss das UEFI ablehnen. Dies steht in den umfangreichen Anforderungen, die der Konzern an PC-Hersteller stellt – ein insgesamt 254 Seitiges Dokument.6

In der Bewegung freier, offener Software blieb dies nicht lange unentdeckt. 2014 widmet sich ein CCC-Vortrag dem Thema.7 Es eskalierte soweit, bis sogar das BSI wegen Kontrollverlust vor Windows 8 warnte. Der Konzern sah sein Geschäftsmodell bedroht und klagte dagegen.

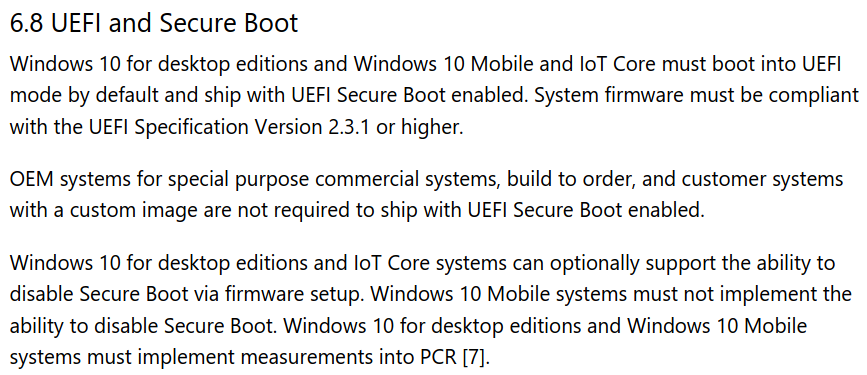

Diese Notkonstruktion besteht bis heute. Microsoft signiert shim und hat damit die volle Kontrolle über die startbaren Betriebssysteme. Inzwischen hat das Unternehmen die Daumenschrauben längst weiter angezogen: Für Windows 8 sah die Spezifikation zumindest noch eine Funktion zur Abschaltung von Secure Boot im UEFI vor. 2015 entfernten sie dies bei Windows 10. Es bleibt nun dem Hersteller überlassen, ob er euch die Deaktivierung erlaubt oder ihr zu Secure Boot gezwungen seid.

Diese Folgen haben wir bereits

Während Microsofts Radikale Forderungen zur Zeit von Windows 8 noch recht umfangreiche Empörung auslösten, folgten daraus wenig Taten. Das BSI warnt längst nicht mehr vor Kontrollverlust & Manipulation durch Microsoft. Stattdessen veröffentlicht es Checklisten, mit denen Windows weniger unsicher werden soll. Wurde Kapituliert? Beim Betrachten der Entwicklung lässt sich daran kaum Zweifeln.

Mit Windows 11 hat Microsoft erneut radikalere Forderungen aufgestellt. Secure Boot & TPM müssen sogar aktiv sein – ansonsten verweigern sie die Installation künstlich. Obwohl sie technisch problemlos möglich wäre, was diverse Tricks schon zigfach bewiesen haben. Zusätzlich lässt sich Windows 11 offiziell nur auf bestimmten Prozessoren (ab ca. 2018) installieren. Auch das ist reine Willkür. Warum sollte eine Tankstelle lediglich das Tanken bestimmter (Verbrenner-) Modelle erlauben? Kein technischer Grund rechtfertigt das.

Parallel ist der Sicherheitsgewinn von Secure Boot fragwürdig, die Kollateralschäden dagegen schwer: In Microsofts Händen fällt die Technik immer wieder durch Skandale auf: Ständige Planänderungen, Sicherheitsmängel, Probleme durch kaputte Updates bis hin zur Zerstörung anderer Bootloader.8

Microsofts Macht wurde bereits missbraucht – mehrfach!

Einen Konzern die erlaubten Listen für Betriebssysteme auf nahezu allen Computern kontrollieren zu lassen, bedeutet viel Macht. Insbesondere MS ist bekannt für seine brutalen Geschäftsstrategien. Es war daher eine Frage der Zeit, bis diese Machtfülle missbraucht wird. Per Windows-Update sperrte der Konzern 2024 zahlreiche Linux-Bootloader – zum wiederholten Male.9 Dadurch konnte auf Dualboot-Systemen mit Windows & GNU/Linux nur noch Windows starten, GNU/Linux nicht mehr. Zähneknirschend musste man zugeben: Es war wieder ein gammeliges Update, welches viel zu viele Bootloader sperrte.10

Was wie aus einem schlechten Film klingt, ist bittere Realität. Und kein Einzelfall. Microsoft ließ Betroffene satte 9 Monate (!!!) im Regen stehen. Erst Mitte 2025 folgte eine Korrektur für die bereits 2024 verteilten mangelhaften Updates.11 Was denkst du, wie gleichgültig seid ihr Microsoft: Sehr egal oder sehr egal Premium Plus?

Fazit: Windows ist ein hohes Risiko für dich

Unter Windows 11 gelten die strengsten Voraussetzungen – meistens. Für Windows Server 2025 macht Microsoft eine Ausnahme: Nur bei einzelnen Funktionen wie BitLocker wird es verlangt.12 Alle anderen können auf TPM verzichten. Das ist ein überraschend vernünftiger Kompromiss. Doch warum nicht auf dem Desktop? Dort scheint es das Unternehmen nicht für notwendig zu erachten, weil die meisten sich von Microsoft dominieren lassen & bereitwillig neue PCs kaufen. Hier könnt ihr erkennen, wie viel ihr denen wert seid: Nichts. Man nimmt euch bodenlos aus. Bis hin zu Werbung für Produkte Dritter, wofür MS Geld bekommt & euch mehrfach abkassiert.13

Wer nicht auf Unterwerfung steht, sollte daher damit aufhören, die Zeit mit dem Basteln an Hacks zur Umgehung der Windows 11 Anforderungen zu verschwenden. Das ist wie die Ehefrau zu verklagen, weil sie keinen Sex mit euch möchte: Bedauernswert. Besser sind eure Ressourcen dort investiert, wo man euch möchte statt ausnutzt: Im Ökosystem freier Software. Die GNU/Linux Distributionen freuen sich auf euch – mit Respekt statt Gängelungen.

Quellen

- https://www.heise.de/news/c-t-3003-Wie-vernagelt-ist-Windows-11-Kritik-an-TPM-DRM-Co-6219995.html ↩︎

- https://www.heise.de/news/Microsoft-koennte-Windows-11-Upgrades-auf-alten-PCs-doch-noch-erlauben-10193965.html?view=print ↩︎

- https://www.heise.de/news/Microsoft-haelt-an-Systemanforderungen-fuer-Windows-11-fest-10189393.html?view=print ↩︎

- https://www.heise.de/tipps-tricks/Windows-Secure-Boot-was-ist-das-und-wie-kann-ich-es-aktivieren-6207260.html ↩︎

- https://www.pro-linux.de/news/1/19063/uefi-secure-boot-technische-beschreibung-von-shim.html ↩︎

- https://download.microsoft.com/download/7/0/e/70e74967-b0fe-477a-974f-c1ed16ee31df/windows8-1-hardware-cert-requirements-system.pdf ↩︎

- https://media.ccc.de/v/31c3_-_6294_-_de_-_saal_1_-_201412281815_-_vor_windows_8_wird_gewarnt_-_ruedi#t=0 ↩︎

- https://www.heise.de/ratgeber/FAQ-Das-Secure-Boot-Desaster-9736679.html?view=print ↩︎

- https://www.heise.de/news/Windows-Update-legt-erneut-Linuxe-lahm-9838170.html ↩︎

- https://www.heise.de/news/Microsoft-reagiert-auf-lahmgelegte-Linux-Bootloader-durch-Windows-Update-9843516.html ↩︎

- ↩︎

- https://www.theregister.com/2024/12/04/microsoft_windows_11_tpm/ ↩︎

- https://www.golem.de/news/microsoft-windows-11-nervt-mit-weiteren-werbebannern-2412-191851.html ↩︎