Hast du Microsofts Kuckucksei schon gefunden? Per Update hat der Konzern Windows-Nutzern einen Ordner C:\inetpub untergejubelt, ohne Erklärung. Einige Nutzer haben ihn daher entfernt. Doch das war diesmal eine schlechte Idee: Später sagt der Konzern, dass er Teil eines Sicherheitsupdates sei. Andere Softwareanbieter ziehen mit und legen C:\Virus an. Da staunt der Laie, und der Fachmann wundert sich.

Jeder bekommt ihn: Der Mysteriöse inetpub Ordner

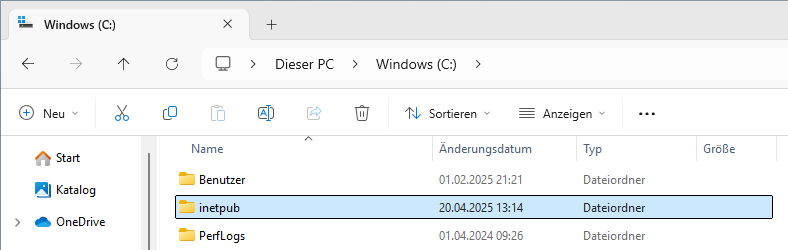

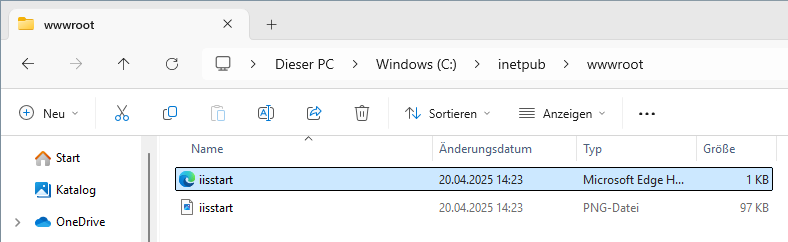

Mit den April-Updates von Windows hat Microsoft einen Ordner namens inetpub auf dem Systemlaufwerk angelegt, also C:\inetpub. Der Erstell- und Änderungszeitpunkt liegt auf dem Zeitpunkt, an dem die Aktualisierung installiert wurde:

Viele Nutzer sind verwundert und verunsichert. Das ist nachvollziehbar, denn dieser Ordner stammt von den Internet Information Services, kurz IIS. Es handelt sich um einen proprietären Webserver von Microsoft. Alles was in inetpub\wwwroot liegt, liefert der IIS als Webseite aus. Viele werden ihn bestenfalls flüchtig kennen, weil seine Relevanz überschaubar ist. Schließlich basiert das Internet zum Großteil auf freier Software. Durchschnittliche Nutzer kommen mit dem IIS und anderen Serverdiensten nicht in Berührung.

Selbst wer Webserver mit dem Windows IIS betrieben hat, ist verwirrt: Für Serverdienste gibt es Windows Server, statt dem Desktop-Windows. Dazu handelt es sich beim IIS auf jedem Windows um eine optionale Rolle (Server) bzw. ein optionales Feature (Desktop). Nur wenn man es explizit aktiviert/installiert, entsteht dadurch der inetpub Ordner. Zumindest bisher: Auf meinem Testsystem hat ihn das April-Update angelegt, obwohl kein IIS installiert ist.

Microsoft schwieg – was steckt wirklich dahinter?

Der Ordner wird also reproduzierbar durch das April-Update KB5055523 angelegt. Und zwar unabhängig davon, ob ein IIS installiert ist. Das ist sehr verwirrend, doch Microsoft findet das selbsterklärend. Einige halten das daher für die übliche Schlamperei des Konzerns und empfehlen, ihn selbst zu löschen.1 Dies ist völlig nachvollziehbar. Schließlich unterbietet sich Microsoft mit dem Qualitätsniveau in Windows & co. regelmäßig selbst. Alleine das April-Update hat zig neue Probleme verursacht, von denen viele durch vernünftige Tests vermeidbar gewesen wären.

Doch es ist diesmal nicht „nur“ ein Mangel, sondern Absicht. Unter den zahlreichen Sicherheitsmängeln, die wieder einmal in Windows bekannt wurden, findet sich diesen Monat CVE-2025-21204. Bekannt ist dazu nur wenig. Anscheinend folgt Microsoft blind symbolischen Verknüpfungen. Ungünstigerweise kann man darüber die Rechte des SYSTEM Kontos bekommen. Im Gegensatz zu Administratoren darf es auf sämtliche Dateien zugreifen, also noch weitreichender. Vorgesehen ist es für Windows selbst sowie Dienste.2

Die Sicherheitslücke scheint im Standard C:\inetpub Ordner zu stecken. Vermutlich setzt Windows dafür verwundbare Standardrechte. Nur so lässt sich Microsofts späterer Nachtrag erklären. Dort heißt es: Dieser Ordner sollte nicht gelöscht werden – unabhängig davon, ob ein IIS installiert ist. Denn das Anlegen ist Teil von Änderungen zur Erhöhung der Schutzmaßnahmen und erfordere kein Eingreifen von Admins/Nutzern.3

Nutzer Ratlos: Was tun?

Auch wenn sich einige daran stören, sollten Betroffene den Ordner also belassen und diese Art der interessanten Fehlerkorrektur akzeptieren. Trotzdem bleiben viele Fragen offen, die wohl dringendsten:

- Sind Windows-Systeme verwundbar, wenn dieser Ordner gelöscht wurde?

- Falls ja: Genügt es, ihn händisch anzulegen?

- Müssen Berechtigungen angepasst werden, wenn ja welche?

- Ist es erforderlich, den IIS temporär zu installieren?

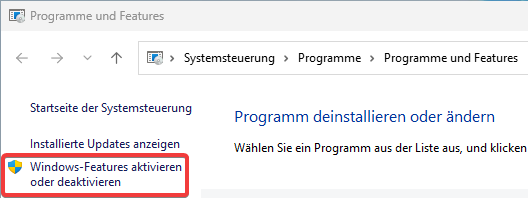

Zu alle dem liefert der Konzern bis heute keine Informationen. Lediglich der zuvor erwähnte kurze Nachtrag, dass der angelegte Ordner irgendwas mit Sicherheit zu tun haben soll und er daher nicht zu löschen ist. Da es sich um proprietäre Software handelt, kann man an dieser Stelle nur raten – dementsprechend ohne Gewähr: Wahrscheinlich gibt es Sicherheitsprobleme. Es dürfte sinnvoll sein, im Falle des Entfernens den IIS temporär wieder zu installieren. Dazu drückt man [Windows] + [R], gibt appwiz.cpl ein und klickt links auf Windows-Features:

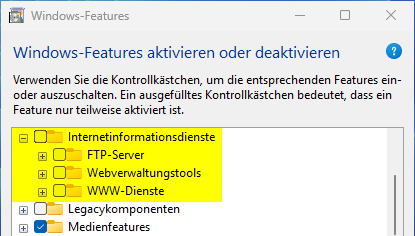

In der Liste nach unten scrollen und Internetinformationsdienste ausklappen, um WWW-Dienste anzuhaken:

Nach Abschluss ist der IIS installiert, wie man im Browser auf http://localhost ausprobieren kann. Die dort ausgelieferte Standardseite liegt in C:\inetpub\wwwroot. Bei der Installation wird daher der übergeordnete Pfad ebenfalls angelegt:

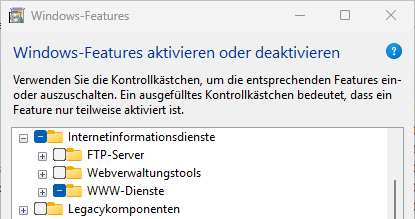

Anschließend sollte die Komponente wieder entfernt werden, um die Angriffsfläche nicht unnötig zu vergrößern. Dies funktioniert über den gleichen Weg rückwärts, also Abwählen des IIS in der Funktionsliste. Der Ordner bleibt dabei bestehen. Wahrscheinlich um Datenverluste zu vermeiden, falls eigene Dateien abgelegt wurden.

C:\Virus ist viel cooler!

Microsofts C:\inetpub Ordner hat für Verwirrung gesorgt. Bei manchen sind bereits die Alarmglocken an gegangen. Aber es gibt einen Enterprise Security Professional Spezialisten, der sich dachte: Langweilig – das können wir auch, aber spannender! Ein Admin betreut Windows-Clients im Unternehmen und bemerkt einen leeren Ordner namens virus auf dem Systemlaufwerk, also C:\virus als Pfad. Dieser fand sich auf 23 von insgesamt 600 Systemen.4 Übrigens erstellt mit SYSTEM Rechten. Diesmal war es allerdings nicht Microsofts Schuld.

Durch eigene Analysen stellte sich heraus: Der Prozess coreServiceShell.exe hatte den Virus-Ordner angelegt. Er stammt von Vision One, dem Virenscanner der Firma Trend Micro. Diesem Sicherheitsunternehmen war das ganze aber ziemlich egal. Er schließt das Ticket des Kunden und behauptet, die eigene Software habe den Ordner nicht erstellt. Sondern irgendwelche eigenen Skripte von ihm.

Während das Unternehmen alles leugnet, werden bei ihm munter weiter Ordner angelegt. Daher forscht der Kunde weiter: Aktivieren & Deaktivieren von Trend Micro lässt den C:\virus Ordner neu erstellen, wenn er zuvor händisch gelöscht wurde. All das zog sich über 2 Wochen und der Betroffene hat Stunden damit verschwendet.

Genau all das würde ich erwarten, wenn ich eine Enterprise Sicherheitslösung für viel Geld kaufe. Vor allem, nachdem die Webseite vollmundig wirbt: Durchdringen Sie die Komplexität. Und lustigerweise sogar 51% der Unternehmen bekommen zu viele Warnungen. Scheinbar noch zu wenige. Daher hilft Trend Micro gerne, in dem sie mit solchem Schwachsinn neue Warnungen generieren. Der Kunde verschwendet seine Zeit, denen hinterher zu laufen. Und vergisst dabei die Komplexität, die Trend Micro mitgebracht hat. Cleverer Move!

Fazit

Es ist gelinde gesagt bereits abenteuerlich, dass Microsoft Standardordner für eine optionale Software auf jedem System anlegt. Das stinkt nach Murks, der an Symptomen herum schraubt. Warum korrigiert man nicht den Sicherheitsmangel? Passend zu diesem Niveau nicht mal kommuniziert. Deswegen zerstören Betroffene dieses Gebastel unwissentlich. Selbst danach hält es MS für unnötig, wenigstens vernünftig zu erklären, was sie da machen.

Bereits mit ihren unbemerkt kaputten Installationsabbildern durch fehlerhafte Sicherheitsupdates haben sie sich aktuell wieder ähnlich verhalten: Erst katastrophale Software abliefern. Dann sich tot stellen und alles auf den Nutzer schieben. Ist das eure Vorstellung von einem sicheren, vertrauenswürdigen Betriebssystem, dem man alle seine Daten anvertraut? Fragte für einen Freund, weil ich schon beim lesen Bauchschmerzen bekomme, dass so was tatsächlich genutzt & sogar gekauft wird…

Quellen

- https://www.pcwelt.de/article/2681610/mysterioser-inetpub-ordner-nach-windows-update-microsoft-warnt-vor-dem-loschen-des-ordners.html ↩︎

- https://learn.microsoft.com/de-de/windows/security/identity-protection/access-control/local-accounts#system ↩︎

- https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-21204 ↩︎

- https://www.borncity.com/blog/2025/04/16/windows-mysterioeser-ordner-cvirus-trend-micro-beteiligt/ ↩︎