Cloudspeicherdienste wie Dropbox, OneDrive, Google Drive oder auch iCloud sind über die Jahre im Alltag vieler Menschen angekommen. Doch sie bergen auch verschiedene Risiken, wie einige bereits durchaus schmerzvoll feststellen mussten. Dieser Beitrag zeigt sie auf. Während der Betrieb einer eigenen Cloud einige der Probleme lösen oder zumindest deutlich reduzieren kann, gibt es auch Alternativen. Ein Kompromiss kann in der selbst durchgeführten Verschlüsselung bestehen, sodass beim Einsatz sicherer Technologie der Anbieter gar keinen Zugriff auf die gespeicherten Daten bekommt.

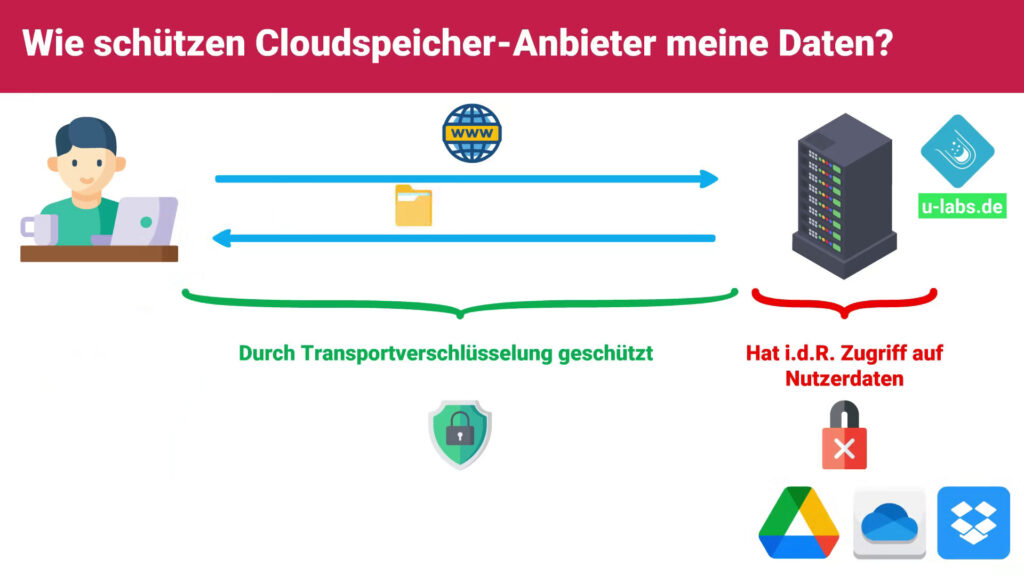

Werden meine Daten durch die Anbieter von Cloudspeicher nicht geschützt?

Standardmäßig wird nur die Übertragung bis zu den Servern des Cloudanbieters geschützt (Transportverschlüsselung). Auf den Servern selbst liegen die Daten meist entweder ungeschützt oder mit einer wenig wirksamen serverseitigen Verschlüsslung. Sie ist vergleichbar mit einer abgeschlossenen Haustüre, deren Schlüssel unter die Fußmatte gelegt wird. In beiden Fällen kann der Anbieter auf sämtliche Daten zugreifen. Dies gilt auch für z.B. die Massenüberwachung durch Geheimdienste und Kriminelle, die sich unbefugt Zugang verschaffen.

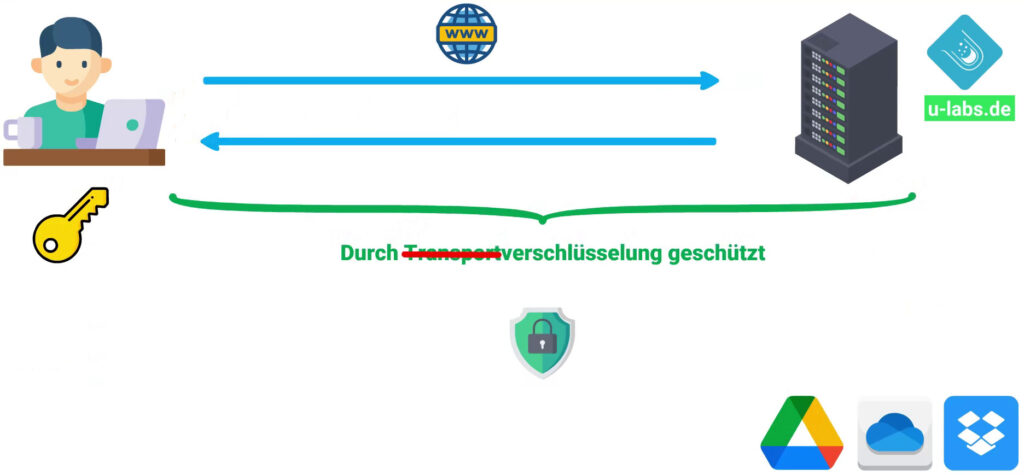

Abhilfe schafft nur eine Ende-zu-Ende-Verschlüsselung, bei der die Daten vor dem Hochladen in die Cloud durch Verschlüsselung geschützt werden. Das dafür verwendete Passwort kennt nur der Nutzer. Dies machen jedoch nur wenige Anbieter automatisch, wie etwa „Mega“. Doch dort wurden immer wieder Fehler und Sicherheitsmängel festgestellt, und zwar von Anfang an. Selbst der ehemalige Gründer rät mittlerweile davon ab, nachdem das Unternehmen verkauft wurde. Gewisse Risiken bestehen bei solchen eingebauten Verschlüsselungen immer – sie können nur eingesetzt werden, wenn man dem Anbieter zu 100% vertraut. Das nicht zu müssen, ist aber ja einer der Hauptgründe für Verschlüsselung.

1. Kontosperren und Datenweitergabe durch Automatisierte Durchleuchtungen

Die EU möchte mit der Chatkontrolle alle Anbieter dazu verpflichten, doch nahezu alle großen Cloudanbieter tun dies bereits auf freiwilliger Basis. Inklusive aller Kollateralschäden: So erhält die Schweizer Bundespolizei z.B. Jahr für Jahr tausende Bilder aus privaten Cloudkonten – 90% davon sind nicht illegal. In Deutschland führt sogar nur ein einstelliger Prozentbereich der Meldungen zu tatsächlich strafrelevanten Ermittlungen (Seite 4), obwohl die Datenmenge zunehmend ansteigt. Es geht also überhaupt nicht darum, ob man tatsächlich etwas zu Verbergen habe – das wird automatisiert ermittelt und das sehr oft falsch, sodass weit mehr Unschuldige als Schuldige Betroffen sind. Private Daten möchte man wohl kaum Fremden zugänglich machen, auch nicht Geheimdienstmitarbeitern, die diese „erbeuteten“ Bilder weitergeben und tauschen. Auch aus Reihen der Polizei wird in Fällen wie beispielsweise diesem immer wieder klar, dass auch Beamte dort Ihre Befugnisse immer wieder missbrauchen. Ausführlicher und mit weiteren Beispielen habe ich die Problematik in diesem Beitrag zur geplanten Chatkontrolle ausgeführt, die diese Probleme noch weiter verschärfen würde.

Die digitale Identität wegen einem (legalen) Bild verloren?

Es gerieten auch schon Eltern ins Visier, nachdem während der Pandemie ein Vater auf ärztlichen Rat hin Erkrankungen seines Babys dokumentiert und diese nach einem automatischen Hochladen von der Google Cloud als Kinderpornografie erkannt wurden. Selbst nachdem die Polizei die Anzeige abwies, weigerte sich Google, das gesperrte Konto wiederherzustellen. Mit gravierenden Folgen für den Vater, der seit Jahren dort unzählige Erinnerungen und andere Daten gespeichert hatte, die nun ohne Vorwarnung unwiederbringlich verloren sind.

Zu all diesen Fällen gibt es bereits dutzende Beispiele. Oft absurde wie der Fall eines Google-Nutzers, dem eine Datei mit der Zahl „1“ als Inhalt gelöscht wurde, weil sie angeblich eine Urheberrechtsverletzung darstellen soll.

Das Problem betrifft nahezu allen amerikanischen Clouddienste

Es finden sich auch zahlreiche Fälle von anderen Anbietern. Der erste zu OneDrive wurde 2015 bekannt: Ein Nutzer lädt tausende Bilder in Microsofts Clouddienst, darunter auch Pornografie. Microsoft durchleuchtet diese Dateien automatisch und entdeckte ein einziges verdächtiges. Dies führte zu einer Hausdurchsuchung, bei der alle elektronischen Geräte des Betroffenen beschlagnahmt wurden.

Solche Beispiele häuften sich – alleine bei DrWindows meldeten sich schon weit über hundert Menschen, denen das komplette Microsoft-Konto gesperrt wurde. Gründe gibt das Unternehmen keine an, auch nicht auf Nachfrage. In einem Fall stellte sich beispielsweise heraus, dass auf einem Bild ein Kleinkind aus der Familie nackt zu sehen war. Wohlgemerkt nicht innerhalb einer Sammlung von kinderpornografischem Material, sondern unter einer größeren Menge völlig unverfänglicher Bilder.

Verheerende Konsequenzen möglich

Neben dem Ermittlungsverfahren und einer möglichen Hausdurchsuchung, was nicht selten eine enorme psychische Belastung darstellt, können die Folgen noch weitreichender sein, als man auf den ersten Blick erahnen mag: Sowohl Microsoft als auch Google beispielsweise bieten zahlreiche Clouddienste auf dem gleichen Konto an. Beispielsweise E-Mails, Dateien, Spiele und vieles mehr. Microsoft-Nutzer verwenden ihr Konto teils sogar für die Anmeldung am PC/Laptop. Nach einer Sperre ist das nicht mehr möglich und die gespeicherten Inhalte sind oft unwiederbringlich verloren. Neben Erinnerungswerten kann das ein hoher finanzieller Schaden werden. Alleine die gekauften XBox-Spiele eines Betroffenen hatten einen Wert von über 1.000 Euro. Einzig wer juristisch dagegen vorgeht, hat eine Chance, sein Konto oder wenigstens die Daten wiederzubekommen – mit entsprechendem Aufwand und den nötigen Kosten. Microsoft treibt die Verfahren bis vor den BGH, wodurch sie 3 – 7 Jahre dauern können. Es kommt also drauf an, ob jemand der Recht hat, in solchen Fällen auch Recht bekommt.

Vor allem Microsoft ist hier besonders bedenklich, da es Windows-Nutzer zunehmend in die Cloud drängt. Bei Windows 11 ist mittlerweile selbst in der Pro-Version offiziell kein lokales Konto mehr möglich. Das Speichern in den Office-Programmen des Konzernes führt mittlerweile standardmäßig in die Cloud. Diese Beispiele zeigen, wie die Grenzen zwischen lokal und Cloud zunehmend verschwimmen. Ob dem durchschnittlichen Benutzer alle Konsequenzen bewusst sind, die mit der Anmeldung eines Microsoft-Kontos an seinem PC/Laptop einher gehen?

Zumal „unangemessene Inhalte“ laut Nutzungsbedingungen verboten sind. Was genau man darunter versteht, bleibt Microsofts Interpretation überlassen. Es werden nur Beispiele wie Nacktdarstellungen und Pornografie genannt, bereits anstößige Sprache kann darunter fallen.

2. Schutz gegen unverhältnismäßige Massenüberwachung

Es gibt noch eine weitere Partei, die gerne Zugriff auf die unverschlüsselten Daten haben möchte – nämlich Regierungen und Behörden wie z.B. Geheimdienste. Dies betrifft vor allem Anbieter aus den USA, da sie als sogenannte unsichere Drittstaaten gelten: Aufgrund der seit spätestens 2013 bestens belegten anlasslosen Massenüberwachung durch NSA & co. sind die Daten unverhältnismäßig gefährdet. Mehrere Abkommen wurden daher bereits vom Europäischen Gerichtshof für rechtswidrig erklärt. Zuletzt „Safe Habor“ im Jahre 2020, welches dem ebenfalls gekippten „Privacy Shield“ Vorgänger ähnelte.

Vor allem Microsoft 365 (ehemals Office 365) ist als Komplettpaket in der Cloud seit Jahren im Gespräch. Das aktuelle Fazit: Microsoft 365 ist und bleibt datenschutzwidrig. Dies wurde im Dezember abermals bestätigt, wie schon dutzende Analysen zuvor. Trotz zahlreicher intensiver Gespräche (14 mehrstündige Konferenzen) hat sich Microsoft geweigert, genauer zu beschreiben, welche Datenverarbeitungen sie durchführen. Daher steht der Verdacht im Raum, dass diese nicht legal sind. Zwar behauptet der Softwarekonzern das Gegenteil, jedoch ohne konkrete Belege. Wer diese Dienste ohne Schutzmaßnahmen wie Ende-zu-Ende-Verschlüsselung verwendet, gefährdet seine Daten und bewegt sich in einem rechtlich fragwürdigen Bereich. Letzteres ist spätestens dann relevant, wenn auch die Daten anderer betroffen sind.

3. Was passiert bei einem erfolgreichen Angriff?

Gelingt es einem Angreifer, in die Systeme des Cloudanbieters einzubrechen, hat er Vollzugriff auf die Daten der Nutzer – eben so wie der Anbieter. Dieser kann Bilder, Videos, Dokumente und andere Inhalte einsehen, möglicherweise sogar manipulieren oder den Betroffenen damit erpressen. Das ist keineswegs ein fiktives Szenario, es gab bereits mehrere erfolgreiche Angriffe. Vor allem mit Ransomware, die den Cloudanbieter mit den Daten seiner Kunden erpresst.

2021 traf es Kronos private Cloud, eine Plattform zur Personalverwaltung. Sagt euch nichts? Dieser Anbieter wurde unter anderem vom Milliardenschweren Sportartikelhersteller Puma genutzt. Die Angreifer konnten private Daten von fast der Hälfte der Mitarbeiter stehlen. Microsofts Clouddienst Azure wies alleine 2021 mehrere Schwachstellen auf. Sie erlaubten unbefugten Zugriff auf Kundendaten, teils war sogar Manipulation möglich. Auch 2022 schützte der Konzern die Daten seiner Kunden unzureichend.

Ebenfalls 2021 musste der US-Ableger von Mercedes Benz darüber informieren, dass 1,6 Millionen Daten von Kunden und Interessenten die zwischen 2014 und 2017 erhoben wurden, aufgrund eines unsicheren Clouddienstes öffentlich zugreifbar waren. Darunter befanden sich sensible Daten wie etwa zur Kreditwürdigkeit, Telefonnummer und teils auch Sozialversicherungsnummern sowie Kreditkarteninformationen.

Der Cloud-Anbieter Rackspace informierte Ende 2022 über einen erfolgreichen Angriff, der etwa 30.000 Kunden betraf. Kompromittiert wurden Exchange-Server. Die Ursache war eine Mischung aus Sicherheitslücken, die Microsoft zögerlich und zudem fehlerhaft korrigiert hatte. Rackspace hatte diese zudem zu spät eingespielt bzw. gar nicht, wodurch der Angriff ermöglicht wurde.

Dies ist nur ein Auszug, es gibt noch zahlreiche weitere Fälle. Teils mussten Cloudanbieter sogar ihren Dienst komplett einstellen.

Fazit: Selbst durchgeführte Ende-zu-Ende-Verschlüsselung schützt Daten in der Cloud

Bereits jetzt sind Daten auf Cloudspeichern einer ganzen Reihe an Risiken ausgesetzt. Alle drei werden bereits ausgenutzt – Tendenz voraussichtlich steigend. Konzerne wie Microsoft geben sich gelassen, schließlich haften im Zweifel die Nutzer bzw. Kunden. Bei Ransomware wird teils sogar prognostiziert, dass sich diese Schadsoftware zukünftig gezielt auf Clouddienste fokussiert.

Diese Gefahren kann man deutlich reduzieren, in dem die Dateien vor dem Hochladen Ende-zu-Ende-Verschlüsselt werden. Am besten sind quelloffene Lösungen wie Cryptomator geeignet: Sie verschlüsseln einzelne Dateien und bleiben damit vergleichsweise flexibel. Eine Überprüfung ist jederzeit möglich. Der einzige Nachteil solcher Lösungen besteht darin, dass bestimmte Komfortfunktionen der Clouddienste nur noch eingeschränkt oder gar nicht mehr zur Verfügung stehen. Beispielsweise kann über den Clouddienst nicht mehr gesucht werden. Dies lässt sich aber an anderer Stelle durchführen, etwa durch die Suche am Gerät selbst, nachdem der Tresor entsperrt wurde.

Wichtig ist, erprobte und am besten auditierte Software zu nutzen. Denn der Schutz steht und fällt mit der Qualität der Verschlüsselung. Ist diese unsicher oder enthält Fehler, können Dritte möglicherweise darauf zugreifen. Noch besser ist es daher, nach Möglichkeit eine eigene Cloud zu betreiben. Oder falls dies nicht in Frage kommt, zumindest einen lokalen Anbieter innerhalb der EU zu nutzen, der strengeren Gesetzen unterworfen ist, als in unsicheren Drittstaaten wie den USA.